Правозахисники: російські кібератаки можуть розцінюватися як воєнні злочини

Міжнародні розслідування дедалі активніше розглядають російські кібератаки проти України як можливі воєнні злочини. Як повідомляє Глобальна ініціатива T4P («Трибунал для Путіна»), прокурори Міжнародного кримінального суду вже аналізують атаки на цивільну інфраструктуру, зокрема енергетику й телекомунікації, в межах відповідних проваджень.

Україна фактично стала полігоном для російських кібератак ще з 2014 року. Одним із перших гучних випадків була спроба втручання в роботу Центральної виборчої комісії під час президентських виборів, коли хакери намагалися підмінити результати голосування. Попри те, що атаку вдалося зупинити, російські медіа поширили фальшиву картинку «результатів», що стало прикладом поєднання кібероперацій та інформаційної війни.

Згодом атаки стали масштабнішими і руйнівнішими. Хакерське угруповання Sandworm здійснило серію атак на українську енергосистему, залишивши без електрики сотні тисяч людей. У 2017 році вірус NotPetya, спрямований проти України, швидко поширився світом і завдав мільярдних збитків міжнародному бізнесу. Експерти наголошують, що ці атаки використовувалися не лише для шкоди Україні, а й як тестування нових кіберінструментів.

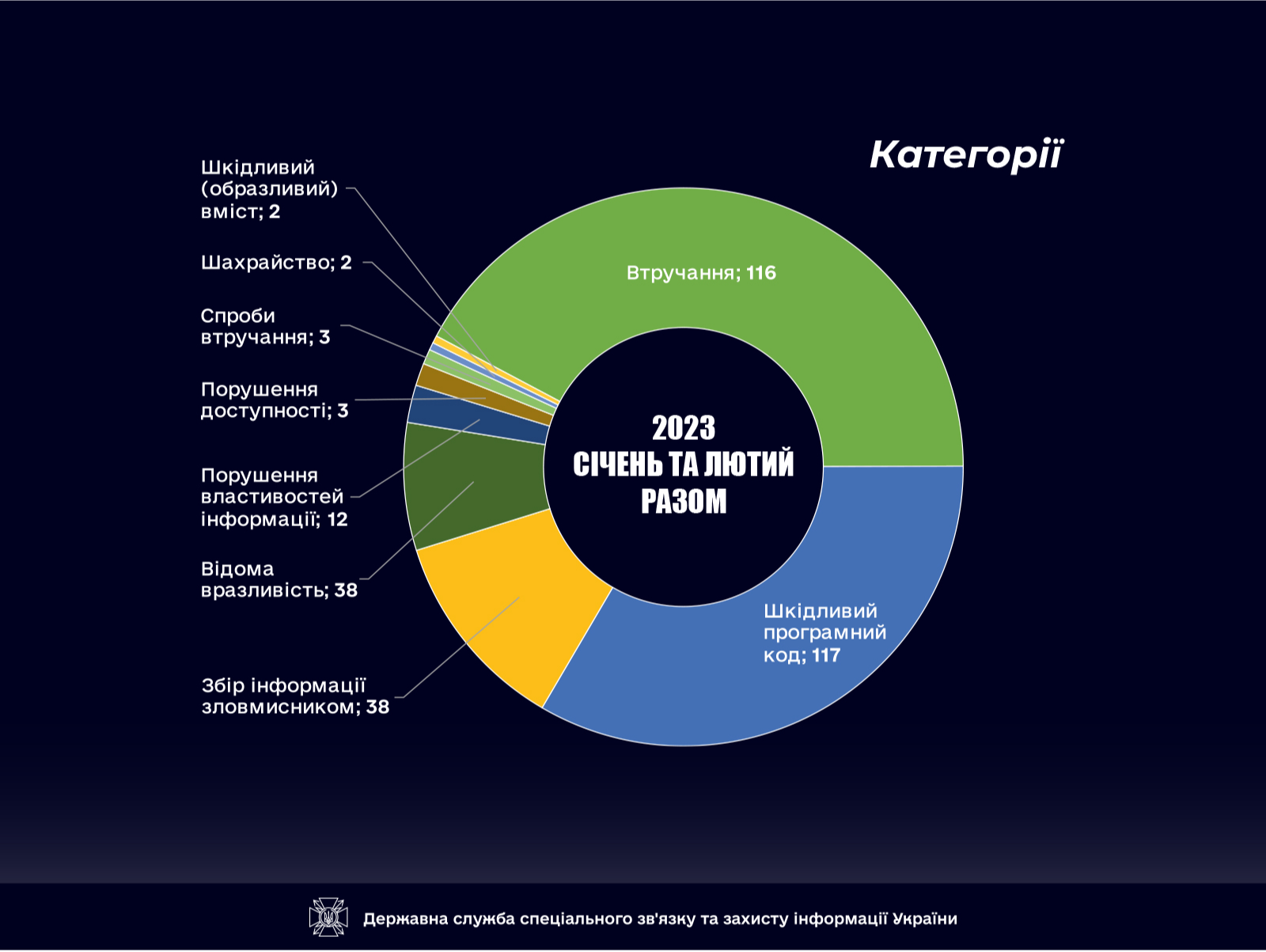

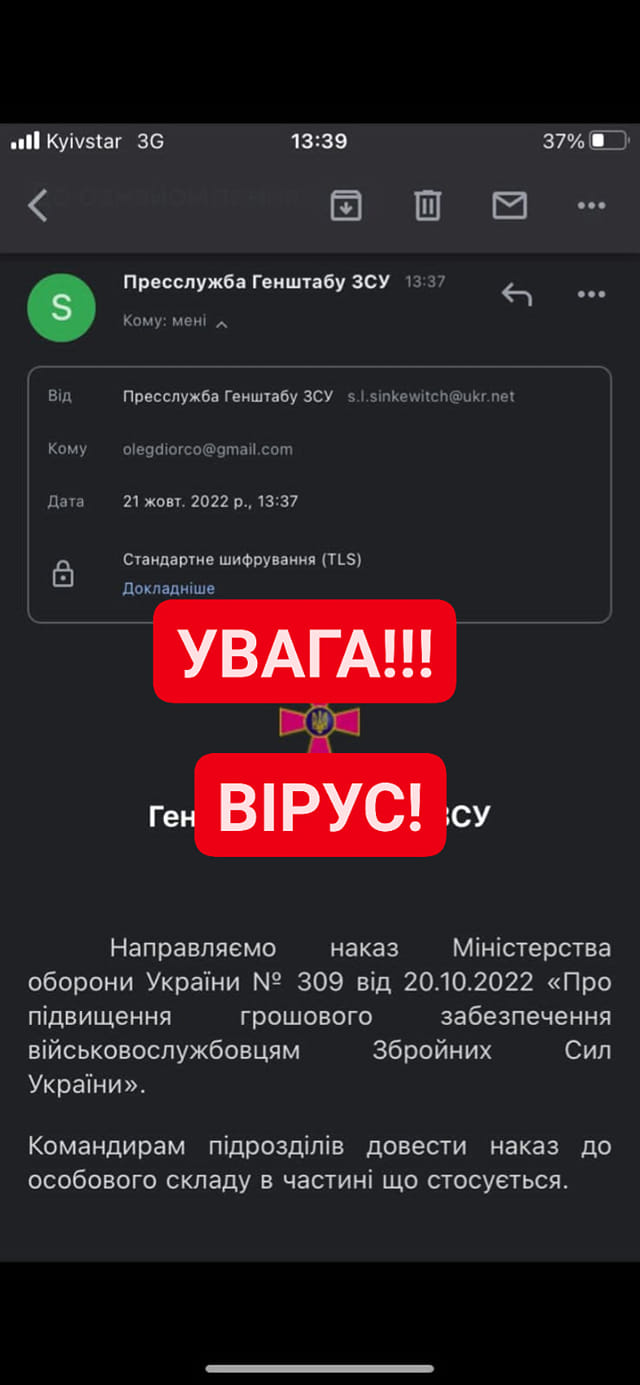

Після початку повномасштабного вторгнення у 2022 році кібератаки стали невід’ємною частиною військових дій. У перші години вторгнення було атаковано супутникову мережу Viasat, а згодом кількість кіберінцидентів почала стрімко зростати. Якщо раніше Росія робила ставку на руйнівні удари, то з часом перейшла до шпигунства, прихованого доступу до систем і збору даних, особливо щодо структур, пов’язаних з обороною.

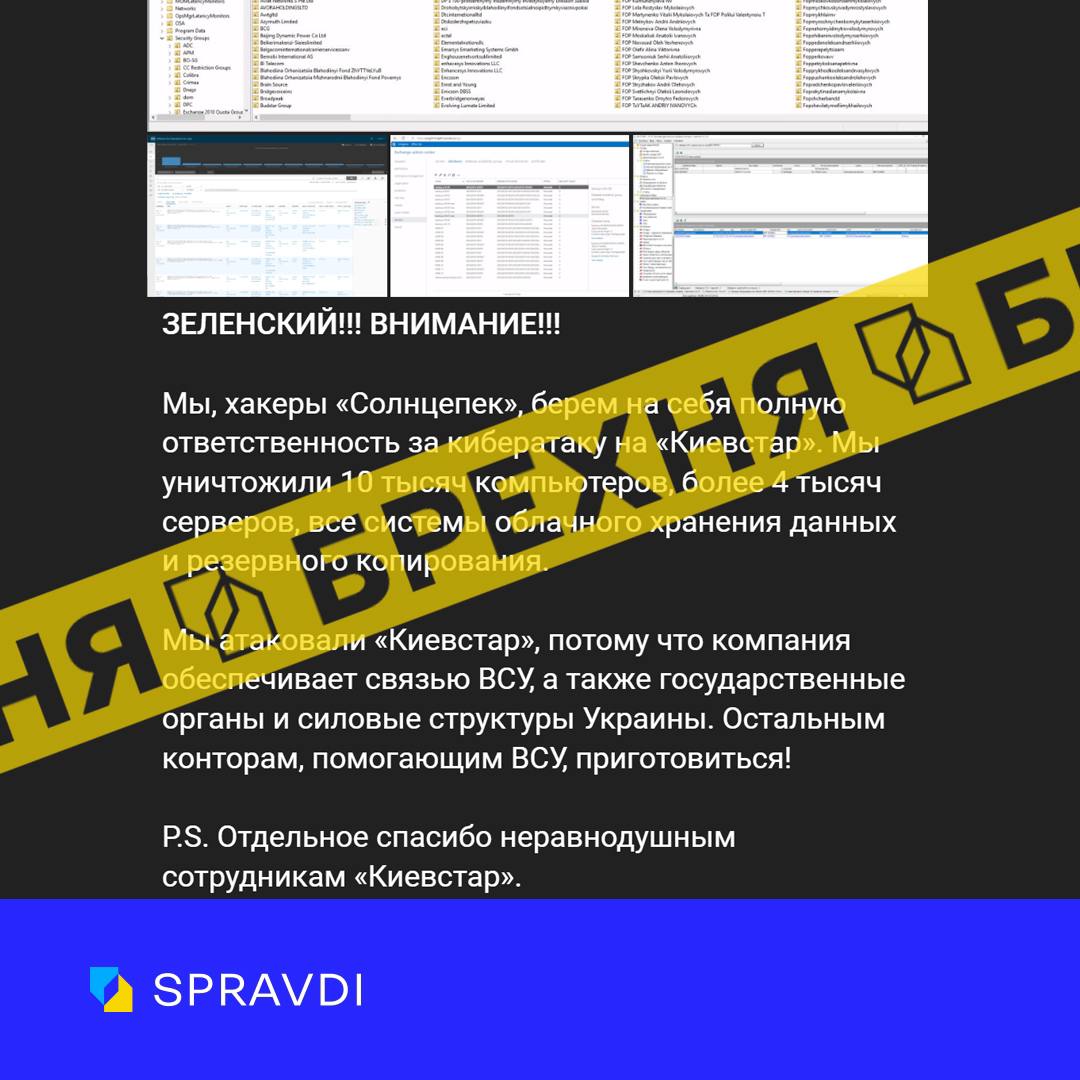

Окремою мішенню залишаються українські медіа й телекомунікації. Злами інформаційних ресурсів використовуються для поширення фейків, а атаки на інфраструктуру, як-от збій у роботі «Київстару», безпосередньо впливають на життя мільйонів людей. Саме такі інциденти можуть стати ключовими у справах Міжнародного кримінального суду, адже, за оцінками експертів, їхні наслідки для цивільного населення можуть відповідати критеріям воєнних злочинів і створити важливий прецедент у міжнародному праві.